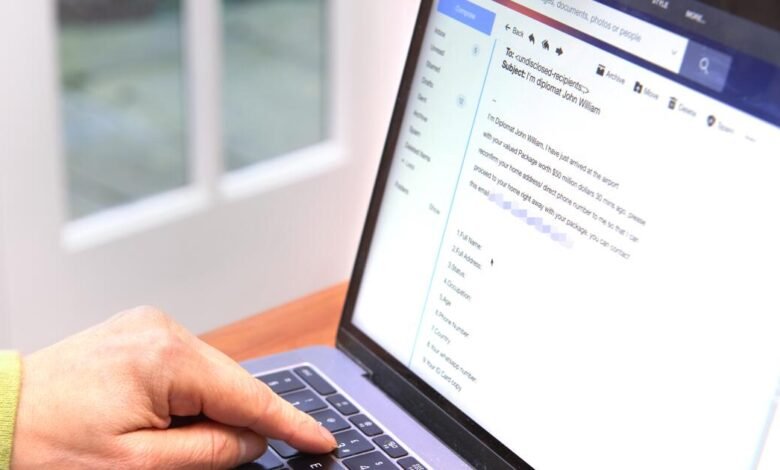

سقط 73 ٪ على الأقل من البالغين الأمريكيين لعمليات الاحتيال عبر الإنترنت. كيف يمكنك تجنب آخر خداع

يستمر المحتالون عبر الإنترنت في الغوص في غالبية البالغين الأميركيين لأنهم يتسللون إلى التقويمات الافتراضية وأنظمة الأمن التي تهدف إلى الدفاع عنك ضد الصيد الجائر للمعلومات الشخصية.

دراسة استقصائية حديثة لأكثر من 9000 شخص بالغ من قبل مركز أبحاث بيو وجدت أن حوالي 73 ٪ قد شهدت ما لا يقل عن واحد أو أكثر من عمليات الاحتيال أو الهجمات عبر الإنترنت.

كانت العيوب الأكثر شيوعًا هي الاحتيال على بطاقات الائتمان ، والاحتيال عبر الإنترنت وهجمات الفدية – نوع من البرامج الضارة هذا يمنعك من الوصول إلى ملفات الكمبيوتر أو نظامك حتى يتم دفع فدية.

قال حوالي 24 ٪ من هؤلاء الذين تم استجوابهم إنهم تلقوا عملية احتيال أو رسائل نصية أو مكالمة أدت إلى تقديم معلومات شخصية.

تشير التقديرات إلى أن 32 ٪ من المجيبين قالوا إن لديهم عملية احتيال في العام الماضي.

غالبًا ما يقال ذلك كبار السن أكثر ضعفا المحتالون عبر الإنترنت. ومع ذلك ، في عام 2021 ذكرت لجنة التجارة الفيدرالية حقيقة أن Gen X-Furs ، جيل الألفية والبالغين من جيل Z ، مجتمعة بين 18 و 59 عامًا ، كانت أكثر عرضة بنسبة 34 ٪ من البالغين الذين تتراوح أعمارهم بين 60 عامًا فما فوق للإبلاغ عن فقدان المال بسبب الاحتيال.

يتم خداع مجموعات الأجيال هذه من خلال البرامج عبر الإنترنت التي تأتي من إعلان على الشبكات الاجتماعية أو عملية احتيال استثمارية أو فرص عمل خاطئة.

أحدث التصيد أو محاولة الحصول على بيانات حساسة ، تحدث الهجمات عبر التقويم الخاص بك على الإنترنت (Google أو Outlook Calendar) ، وتطبيق المصادقة متعدد العوامل ومرفقات HTML.

يثبت تجنب عمليات الاحتيال عبر الإنترنت أنه يمثل تحديًا ، لكن خبراء الأمن السيبراني يقولون إنه يمكنك اتخاذ تدابير لحماية نفسك.

دعوات إلى التقويم غير المبطن

قال إسكاندر سانشيز رولا ، مدير الذكاء الاصطناعي والابتكار في نورتون ، إن المحتالين يجدون باستمرار طرقًا جديدة لجذبك للتخلي عن معلوماتك الشخصية دون معرفة ذلك والتقويم المرتبط بحساب المراسلة الخاص بك هو واحد منهم.

على عكس عمليات الاحتيال التقليدية مثل النص أو المكالمة غير المرغوب فيها يتطلب التزامك ، تظهر هذه الدعوة تلقائيًا في التقويم الخاص بك دون الموافقة عليه أو إعادة بنائه.

قال سانشيز رولا إن أي شخص يمكن أن ينخدع به بسهولة ، لأنه يمكن أن يربكك للاعتقاد بأنك قبلت الدعوة في مرحلة ما.

يحدث عملية الاحتيال عند النقر على الدعوة للحصول على مزيد من المعلومات.

يمكن أن يقودك الرابط الموجود في الدعوة إلى صفحة ويب للتصيد التي تظهر كرابط تكبير ، أو يمكن أن يدعوك إلى تنزيل البرامج الضارة المقنعة في تحديث البرامج.

غالبًا ما يستهدف هذا CON حسابات المراسلة المتعلقة بالعمل والتطبيقات التقويمية المقابلة.

تشمل علامات التحذير من هذا الاحتيال:

- لا يتم طلب دعوة التقويم.

- سوء السوء في رابط أو عنوان المرسل المرتبط بتعيين التقويم

- ترتبط الدعوة بالعمل ، لكنك الشخص الوحيد الذي يستقبله.

ما يمكنك فعله: قم بتغيير إعدادات التقويم الخاص بك على الإنترنت لحظر التحديثات التلقائية. يمكن لمستخدمي Microsoft Outlook متابعة هذه التعليمات عبر الإنترنت لتعديل معلمات التقويم الخاصة بهم ؛ يمكن لمستخدمي Google الحد من الدعوات التي تظهر في جدولهم بواسطة اتبع هذه التعليمات عبر الإنترنت.

وقال ديريك مانكي ، كبير استراتيجيات الأمن ونائب رئيس العالم للتهديدات التي تواجه فورتينيت ، إذا كان لديك شكوك ، فلا تستجيب مباشرة للدعوة.

وقال مانكي: “بدلاً من ذلك ، أرسل بريدًا إلكترونيًا إلى اتصالك مع ثقة هذه المنظمة لسؤالها عما إذا كانوا قد أكدوا الاجتماع وطلب المزيد من التفاصيل”.

عملية احتيال المصادقة متعددة الصعوبات

تطبيق المصادقة متعدد الصعوبات ، المعروف أيضًا باسم “التحقق من خطوتين” ، هو تطبيق على هاتفك يوفر لك رمزًا أو موجهًا “نعم أو لا” للتحقق من الوصول إلى حساب مرتبط بالمصادقة.

وقال مانكي: “لقد حدثت هجمات المصادقة متعددة العوامل (MFA) لأكثر من عقد من الزمان ، وكثيراً ما تأخذ نماذج جديدة أو تستهدف منصات جديدة مثل تطبيق المصادقة”.

يحدث عملية الاحتيال عندما تتلقى عدة إشعارات من تطبيق المصادقة ، حتى لو لم تكن قد طلبت التحقق.

وقال سانشيز رولا: “يتكون هذا الاحتيال في جلبك إلى درجة النقر على إخطار غير معروف وتوفير معلوماتك الشخصية عن طريق الخطأ”.

تشمل علامات التحذير من هذا الاحتيال:

- يطلب تطبيق المصادقة التحقق أو يوفر لك رمز التحقق الذي لم تطلبه.

- يرسل لك تطبيق المصادقة العديد من الإخطارات المتتالية ، حتى لو لم تكن قد دعوت التطبيق.

ماذا يمكنك أن تفعل: إذا حصلت على سلسلة من إشعار تطبيقات المصادقة ، خذ استراحة قبل النقر.

وقال سانشيز روولا: “لأن الموافقة على اتصال لم تسأل عنه ، فإن الأمر يشبه وضع مفاتيحك لشخص غريب ، لا تفعل ذلك”.

تتكون طريقة أكثر أمانًا لاستخدام تطبيق المصادقة – مثل 2FAs أو Aegis Authenticator أو Microsoft Authenticator أو Stratum أو Google Authenticator – في استخدام واحد يوفر لك رمز التحقق. لا تستخدم تطبيقًا يرسل إشعارًا لأن هذه هي الطريقة التي يمكن أن تضعك بها المحتال على الضغط لتوفير معلومات الاتصال الخاصة بك.

وقال مانكي إن خطوة أخرى لحمايتك هي تغيير كلمات المرور الخاصة بك بشكل متكرر ، لأنها تقلل من العمر الافتراضي لأولئك المسروقين والبيع.

رسائل البريد الإلكتروني مع مرفقات HTML غير معروفة

يمكن لرسالة بريد إلكتروني مع مرفق HTML غير معروف إعادة توجيهك إلى صفحة ويب تصيد أو دعوتك لتنزيل البرامج الضارة.

إنها أقدم تقنية في الكتاب ، لكنها لا تزال تستخدم عادة اليوم.

وقال: “تحتوي ملفات HTM / HTML على رمز يمكن استخدامه بطرق مختلفة ، بما في ذلك تنفيذ البرامج النصية الضارة ، على سبيل المثال JavaScript ، والتي يمكن أن تحذف لص المعلومات على النظام”. وبالمثل ، يمكن استخدامها لبدء صفحة التصيد لحصاد المراجع.

سيحاول الاحتيالون استخدام الأسماء أو الخدمات الموثوقة يوميًا.

وقال مانكي: “إذا لم يتم طلب رسالة بريد إلكتروني ، يجب على المستخدم النهائي أن يشكك دائمًا في هوية رسائل البريد الإلكتروني المرسلة”.

تشمل علامات التحذير من هذا الاحتيال:

- مرسل البريد الإلكتروني هو جهة اتصال غير معروفة.

- لا يتم طلب المرفق في البريد الإلكتروني ويبدو مشبوهة.

ماذا يمكنك أن تفعل: قال مانكي إن كن حذرًا دائمًا قبل فتح المرفقات في رسالة بريد إلكتروني.

ابحث عن Typosquat في عنوان URL المرفق. قال مانكي إن الأشعة المطلة على عاتق الأسماء على عنوان URL هي عندما يكون لها اختلاف صغير فيما يتعلق بهذا المشروع.